Bénéficier d’une réduction pour les groupes de +2 personnes de la même entreprise.

Sidahmed

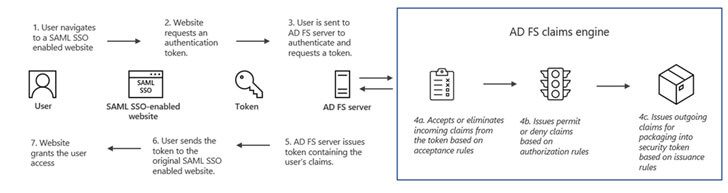

Microsoft découvre un nouveau logiciel malveillant post-compromis utilisé par les pirates Nobelium

L’acteur de la menace à l’origine de l’attaque de la chaîne d’approvisionnement de SolarWinds est lié à un autre type de malware post-exploitation « hautement ciblé », qui peut être utilisé pour maintenir un accès continu aux environnements compromis. Baptisé MagicWeb par l’équipe Threat Intelligence de Microsoft, le développement réaffirme l’engagement de ...

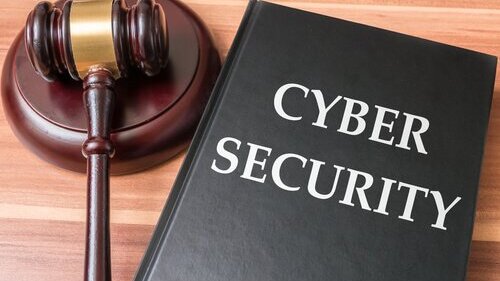

Réexaminons les « 5 lois de la cybersécurité »

Il y a environ un an, le journaliste Martin Banks a codifié les « cinq lois de la cybersécurité« . La cybersécurité est un domaine complexe, et toute approche qui réduit ses nombreux aspects à des aphorismes courts et faciles à retenir est toujours la bienvenue. Cinq lois sont un bon début ...

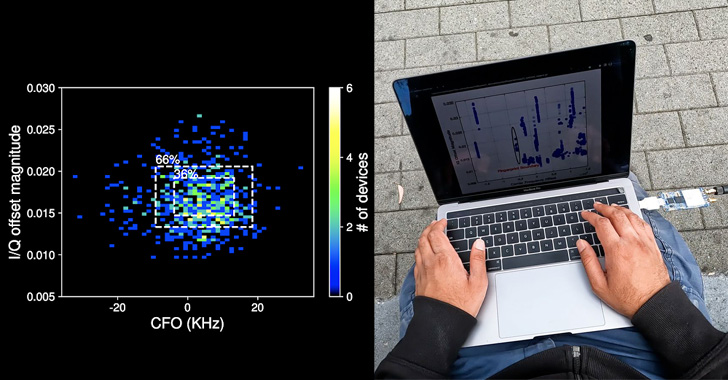

Les signaux Bluetooth peuvent être enregistrés pour suivre les smartphones

Une nouvelle étude menée par une équipe d’universitaires de l’Université de Californie à San Diego montre pour la première fois que les signaux Bluetooth peuvent être enregistrés pour suivre les smartphones (et les individus). À la base, l’identification repose sur des défauts dans le matériel du chipset Bluetooth introduits au ...

5 prédictions en matière de cybersécurité pour 2022/2023/2024

Le paysage de la cybersécurité continue d’évoluer, tout comme 2022. Avec le développement et la mise en œuvre de technologies avancées telles que l’intelligence artificielle et la 5G, les cyberattaques deviennent de plus en plus probables. Voici cinq prévisions de cybersécurité pour 2022 : L’agilité est la clé du succès La ...

Microsoft empêche les pirates POLONIUM d’abuser de OneDrive pour voler des données

Récemment, Microsoft a détecté et bloqué une attaque contre OneDrive par un groupe de hackers libanais appelé POLONIUM. Tout en attaquant et en perturbant les organisations israéliennes, ils ont tenté de voler des données sur OneDrive et d’agir comme un centre de commandement et de contrôle. Microsoft a également suspendu ...

Les conteneurs sont formidables, mais surveillez les risques de sécurité !

Les conteneurs ont révolutionné le processus de développement, agissant comme la pierre angulaire des initiatives DevOps. Mais les conteneurs présentent des risques de sécurité complexes qui ne sont pas toujours évidents. Les organisations qui n’atténuent pas ces risques sont vulnérables aux attaques. Comment les conteneurs ont contribué au développement agile ...

Le DOJ n’utilisera plus le CFAA pour inculper les pirates éthiques.

En décembre, les informations personnelles de plus d’un demi-million d’élèves et de membres du personnel des écoles publiques de Chicago ont été compromises lors d’une attaque de ransomware, ont déclaré des responsables, mais le fournisseur n’a signalé l’incident que le mois dernier. Le district a déclaré vendredi que la violation ...

Découverte d’une attaque de la chaîne d’approvisionnement Rust contre les pipelines Cloud CI

Un cas d’attaque de la chaîne d’approvisionnement logicielle a été observé dans la caisse enregistreuse du langage de programmation Rust, qui a utilisé des techniques de contrefaçon pour publier une bibliothèque malveillante contenant des logiciels malveillants. La société de cybersécurité SentinelOne a surnommé l’attaque « CrateDepression« Les attaques de cybersquattage se ...

Les États-Unis offrent une récompense de 10 millions de dollars pour des informations sur le pirate informatique Conti Ransomware

Le département d’État américain a annoncé des récompenses allant jusqu’à 10 millions de dollars pour des informations identifiant des personnages clés du célèbre gang cybercriminel Conti. En outre, ils ont fourni 5 millions de dollars supplémentaires pour des informations de renseignement. Le but étant d’aider à appréhender ou à condamner ...