Bénéficier d’une réduction pour les groupes de +2 personnes de la même entreprise.

Cybersécurité

insert_link

share

close

Cyberdian renouvelle sa certification EcoVadis Silver : Une reconnaissance de notre engagement RSE

Nous sommes fiers d’annoncer le renouvellement de notre certification EcoVadis Silver, qui nous positionne à nouveau parmi les 15 % des entreprises les plus engagées en matière de développement durable. Ce résultat témoigne de l’attention que Cyberdian accorde à ses responsabilités sociétales et environnementales. Une évaluation exigeante pour un engagement [...]

2

insert_link

share

close

GTA6 : Un bouleversement inattendu dans le monde de la cybersécurité ?

La sortie imminente de Grand Theft Auto VI (GTA 6) est sans aucun doute l'un des événements les plus attendus dans le monde du divertissement. Mais saviez-vous que cet événement pourrait également avoir des répercussions majeures sur le secteur de la cybersécurité ? Ce qui pourrait ressembler à une simple [...]

insert_link

share

close

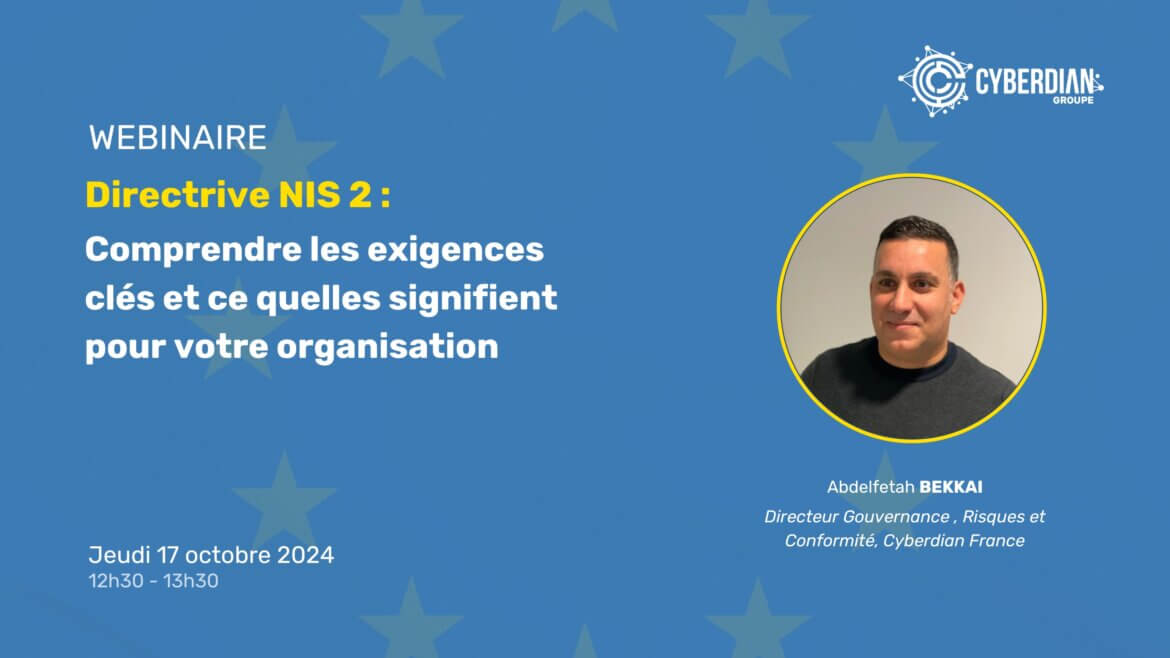

Webinaire Présentation de la Directive EU 2022/2555, NIS2

🎥 Webinaire exclusif de Abdelfetah Bekkai, Présentation de la Directive EU 2022/2555, NIS2 Dans ce webinaire exclusif, nous vous proposons une analyse approfondie de la Directive EU 2022/2555, également connue sous le nom de NIS2, qui définit les nouvelles obligations en matière de cybersécurité pour les entreprises européennes. Cette nouvelle [...]

1

insert_link

share

close

Mise en place d’un SMSI conforme à la norme ISO 27001

Dans un contexte où la transformation digitale accélère et où les cybermenaces deviennent de plus en plus sophistiquées, la sécurité des données est au cœur des préoccupations de toute organisation. Chez Cyberdian, nous avons pleinement conscience de l’importance cruciale de protéger les informations qui nous sont confiées, qu’il s’agisse des [...]

insert_link

share

close

La mort programmée des technologies « Legacy »

Dans un monde en perpétuelle évolution, où chaque jour amène son lot de nouvelles technologies, il est impératif de prendre un moment pour réfléchir aux répercussions de cette course effrénée. En particulier dans le domaine des technologies de cybersécurité, où chaque innovation promet une sécurité accrue, une efficacité améliorée ou [...]

insert_link

share

close

Spéciale Etudiants: Le Mythe du Pentesteur

Il est de plus en plus courant d'entendre des étudiants aspirant à devenir pentesteurs, pensant que ce métier est le sommet de la pyramide de la cybersécurité. Cette idée, largement propagée par les écoles de formation pour attirer les étudiants mérite d'être déconstruite. Il existe plus de 200 métiers dans [...]

insert_link

share

close

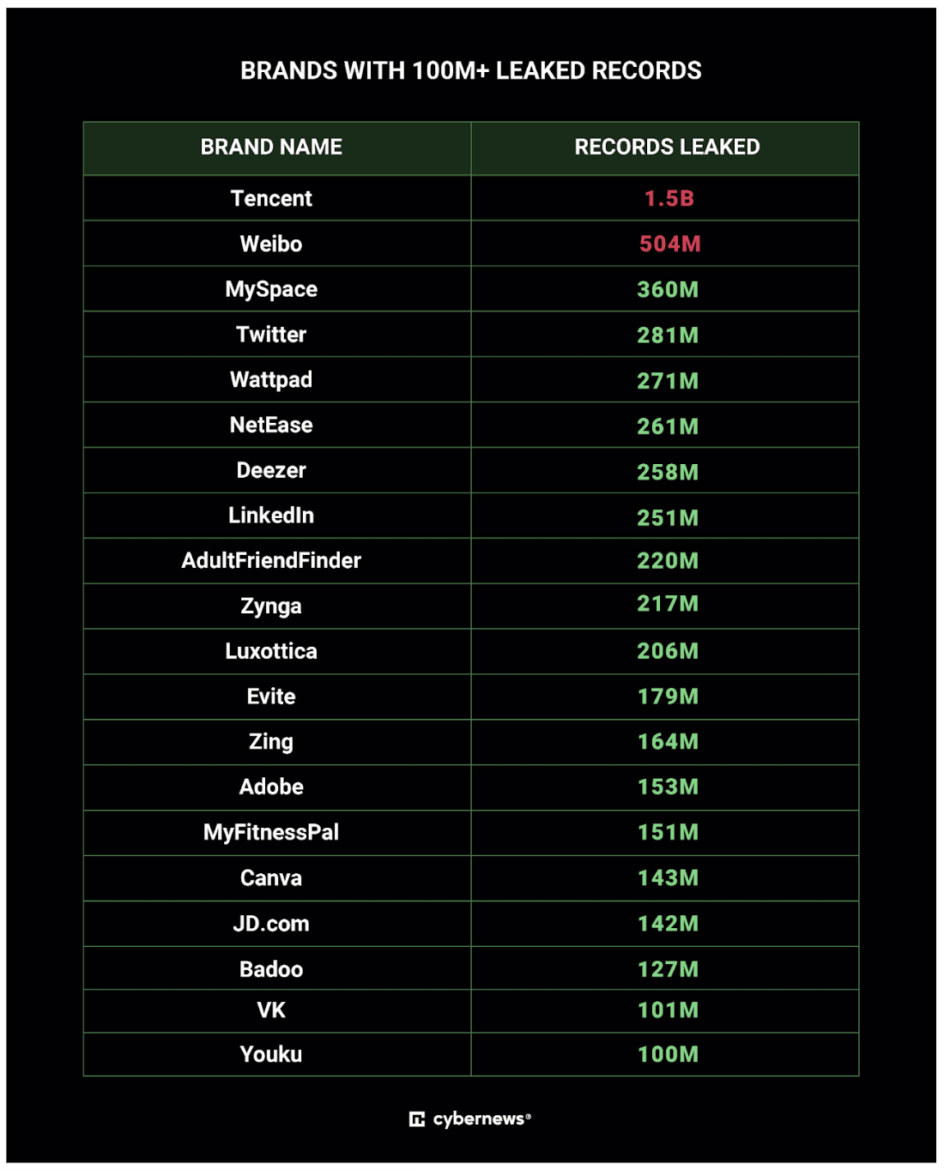

Fuite de données supermassive, une catastrophe numérique

Nous avons connu les fuites de données, mais là… 26 milliards d’enregistrements, 12 téraoctets d’information contenant des données provenant de sites connus tels que LinkedIn, Twitter ou encore Tencent. C’est probablement la plus grosse fuite de données jamais découverte jusqu'à aujourd'hui. La plus grande fuite de données de l’humanité Bob [...]

insert_link

share

close

Vulnérabilité Critique dans Microsoft Outlook : CVE-2024-21413

Une nouvelle faille de sécurité critique, identifiée sous la référence CVE-2024-21413 avec un score 9.8 selon le CVSSv3, a été découverte dans Microsoft Outlook. Cette vulnérabilité présente un risque significatif pour les utilisateurs, car elle peut être exploitée de manière simple par des attaquants non authentifiés. Dans cet article, nous [...]

insert_link

share

close

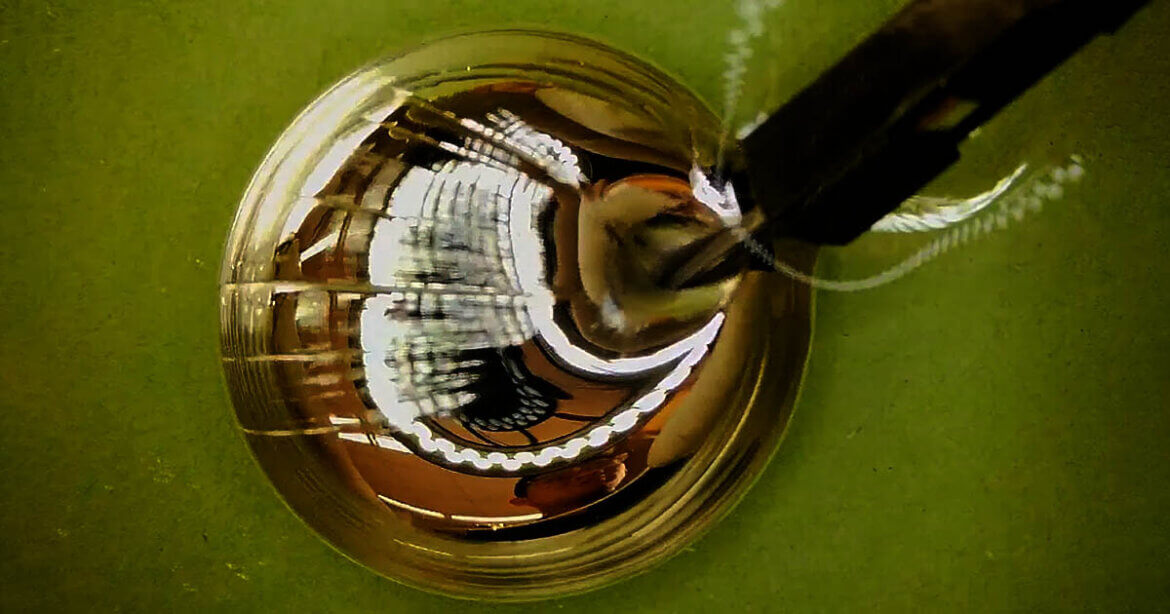

FlexRAM, du métal liquide pour stocker des données

Le développement des composants flexibles se fait depuis plusieurs décennies, dans plusieurs domaines. Il est principalement motivé par une demande croissante de dispositifs plus légers, plus portables et plus performants. FlexRAM a décidé de repousser les limites de la recherche en ouvrant un nouveau champ de possibilités. Une avancée majeure [...]